📱 Claude Code sur mobile

Claude Code Remote Control libère les devs du bureau. Face à OpenClaw et ses 512 failles dont de sécurité, le contraste est saisissant.

Date : 2026-02-26

Tags : IA, Claude, OpenClaw, Cybersécurité, Agent IA

# Claude Code Remote Control : liberté de mouvement, rigueur de sécurité

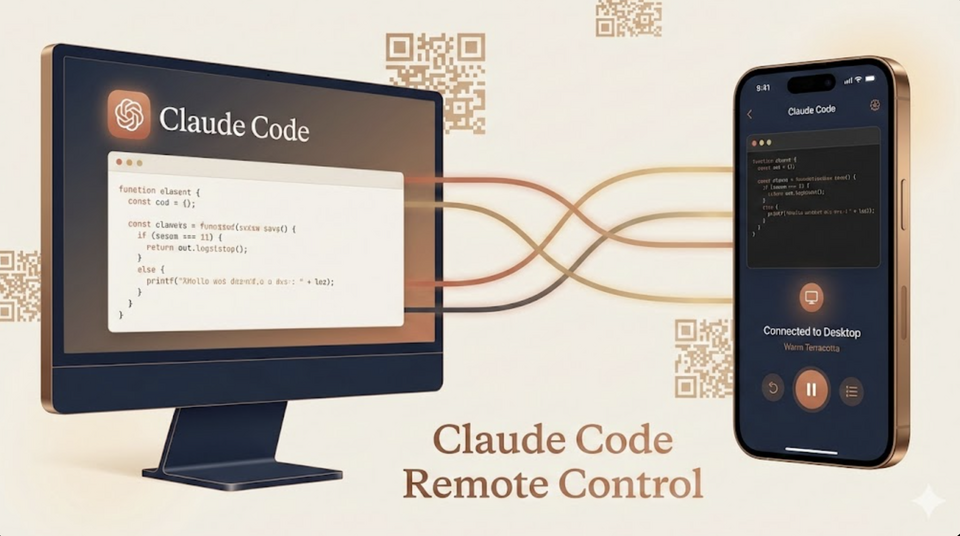

Le 25 février 2026, Anthropic a silencieusement déclenché un changement de paradigme dans le travail des développeurs. Remote Control, la nouvelle fonctionnalité de Claude Code, transforme n'importe quel smartphone ou navigateur en terminal de commande d'une session d'agent IA locale. Ce n'est pas un gadget de démo. C'est une réponse architecturale précise à un besoin réel : continuer à travailler quand on s'éloigne de son bureau, sans sacrifier ni le contexte local ni la sécurité.

La temporalité de ce lancement n'est pas anodine. Elle intervient exactement au moment où la communauté des développeurs digère la crise de sécurité provoquée par OpenClaw — agent IA open source qui, lui aussi, promet le contrôle à distance, mais avec un bilan sécuritaire qui ressemble davantage à une passoire qu'à un coffre-fort. Comprendre les deux approches côte à côte, c'est comprendre où en est réellement l'industrie sur la question de l'agent IA fiable.

## Comment fonctionne Claude Code Remote Control ?

Remote Control est une couche de synchronisation (ou *synchronization layer*, en anglais) qui relie une session Claude Code tournant sur votre machine locale à l'interface web `claude.ai/code` ou à l'application mobile Claude pour iOS et Android. La mécanique est précise : vous lancez `claude remote-control` dans votre terminal, ou tapez `/rc` dans une session existante, et votre machine génère un QR code ainsi qu'une URL unique de session. Vous scannez le QR depuis votre téléphone, et instantanément, vous avez un accès complet à votre session en cours — incluant votre système de fichiers local, vos serveurs MCP (*Model Context Protocol*, le protocole d'extension d'outils d'Anthropic), vos variables d'environnement et toute la configuration projet.

Le point fondamental, et c'est là que l'architecture se distingue, c'est que **rien ne migre vers le cloud**. Votre code reste sur votre machine. L'interface mobile ou web n'est qu'une "fenêtre" (*window*) sur cette session locale, selon les termes mêmes d'Anthropic. Si votre ordinateur portable passe en veille ou que votre réseau tombe, la session se reconnecte automatiquement dès que la machine revient en ligne. C'est une résilience (*resilience*) pensée pour les usages réels, pas pour les environnements de laboratoire.

Du côté du transport, toutes les communications transitent exclusivement via l'API Anthropic sur TLS (le protocole de chiffrement standard du web sécurisé). La session locale émet uniquement des requêtes HTTPS sortantes — elle n'ouvre aucun port entrant sur votre machine. Anthropic utilise des credentials (*identifiants*) à courte durée de vie, cloisonnés par usage et expirés de façon indépendante. Ce n'est pas de la sécurité par obscurcissement ; c'est une architecture de moindre privilège appliquée au transport réseau.

## Pourquoi cette architecture est-elle radicalement différente d'OpenClaw ?

OpenClaw (anciennement Clawdbot, puis Moltbot) est l'autre grand nom des agents IA autonomes en ce début 2026. Le projet a atteint 180 000 étoiles sur GitHub en quelques semaines, devenant l'un des dépôts open source à la croissance la plus rapide de l'histoire. Il promet sensiblement la même chose : un agent IA personnel qui agit de façon autonome depuis votre machine, interfacé via WhatsApp, Telegram, Slack ou iMessage. La comparaison avec Remote Control est donc naturelle — et elle est accablante pour OpenClaw.

En l'espace de trois semaines après sa montée en viralité, OpenClaw est devenu l'épicentre d'une crise de sécurité multi-vectorielle. Un audit de sécurité réalisé en janvier 2026 a identifié **512 vulnérabilités** dans le projet, dont huit classifiées comme critiques. La plus grave, CVE-2026-25253, obtient un score CVSS de 8.8 sur 10 et permet une exécution de code arbitraire à distance (*Remote Code Execution*, ou RCE) — y compris contre des instances uniquement accessibles en local. Le scénario d'exploitation est simple : si l'agent visite un site malveillant ou que l'utilisateur clique sur un lien piégé, le token d'authentification principal est compromis, et l'attaquant obtient un contrôle administratif total sur la passerelle. Le correctif est arrivé dans la version 2026.1.29, mais l'architecture sous-jacente qui a permis la faille n'a pas changé.

Au-delà de cette CVE critique, le tableau d'ensemble est préoccupant. Des chercheurs de Bitsight ont identifié plus de **30 000 instances OpenClaw exposées sur internet public** sur une période d'analyse de deux semaines. Une étude indépendante du chercheur Maor Dayan a relevé 42 665 instances exposées, dont 5 194 activement vulnérables — avec 93,4 % présentant des conditions de contournement d'authentification (*authentication bypass*). L'authentification est tout simplement désactivée par défaut. Le serveur accepte des connexions WebSocket sans vérifier leur origine. Et comme si cela ne suffisait pas, 341 skills (*extensions fonctionnelles*) malveillantes ont été découvertes sur ClawHub, le marché officiel d'extensions d'OpenClaw — soit environ 12 % de la totalité du registre compromis, principalement pour distribuer le malware *Atomic macOS Stealer*.

> « Si vous n'êtes pas capable de lancer une commande en ligne, ce projet est bien trop dangereux pour vous. » — Un mainteneur officiel du projet OpenClaw, dans le Discord du projet.

Cette auto-évaluation de l'équipe de développement résume le problème central : OpenClaw a été conçu comme un outil de hobbyiste puissant, pas comme un outil de production sécurisé. Le fossé avec l'approche d'Anthropic est structurel, pas conjoncturel.

## Tableau comparatif : Remote Control vs OpenClaw

| Critère | Claude Code Remote Control | OpenClaw |

|---|---|---|

| **Architecture d'exécution** | 100 % locale, fenêtre mobile = interface seulement | Locale avec gateway réseau exposée |

| **Ports entrants ouverts** | Aucun (HTTPS sortant uniquement) | Oui, WebSocket sans vérification d'origine |

| **Authentification par défaut** | Obligatoire (login `/login` + workspace trust) | Désactivée par défaut |

| **Vulnérabilités connues** | Aucune CVE publiée à ce jour | 512 vulnérabilités dont 8 critiques (audit jan. 2026) |

| **CVE critique** | — | CVE-2026-25253 (CVSS 8.8, RCE en un clic) |

| **Instances exposées publiquement** | N/A (pas de port entrant) | 30 000+ (Bitsight) ; 5 194 activement vulnérables |

| **Supply chain (marketplace)** | N/A | ~12% à 20% du registre ClawHub compromis |

| **Transport** | TLS via API Anthropic, credentials à courte durée | WebSocket non sécurisé, tokens persistants |

| **Disponibilité** | Pro & Max (research preview) | Open source, auto-hébergé |

| **Part de marché IA-code (contexte)** | 4% des commits GitHub publics (Claude Code global) | 180 000 étoiles GitHub, 2M visiteurs/semaine |

## Quel impact réel pour les équipes de développement ?

La montée en puissance de Claude Code est documentée par des chiffres industriels qui donnent le vertige. Au moment du lancement de Remote Control, Claude Code affichait un taux de revenus annualisés de **2,5 milliards de dollars**, plus que doublé depuis le début de l'année 2026. L'outil cumule 29 millions d'installations quotidiennes dans Visual Studio Code. Et selon les analyses les plus récentes, environ **4 % de l'ensemble des commits publics sur GitHub** sont attribués à Claude Code — une statistique qui illustre à quel point l'agent IA est déjà intégré dans les flux de production réels, et pas seulement dans des expérimentations.

Remote Control s'inscrit dans cette dynamique avec une proposition de valeur claire : ne plus être enchaîné à son bureau pour superviser des tâches longues déléguées à l'agent. Noah Zweben, Product Manager de Claude Code chez Anthropic, a résumé l'intention avec une formule directe : *"Start local sessions from the terminal, then continue them from your phone. Take a walk, see the sun, walk your dog without losing your flow."* La productivité des développeurs n'est plus liée à une chaise et un écran. C'est un changement ergonomique autant que technique.

Pour les équipes qui commencent à intégrer sérieusement des agents IA dans leurs workflows (*flux de travail*) — automatisation de revues de code, génération de tests, refactorisation à grande échelle —, la maîtrise de ces environnements agentiques devient une compétence critique. La formation [Automatiser ses workflows et Créer des agents IA](https://www.travelearn.fr/formation/automatiser-ses-worflows-et-crer-des-agents-ia) de TraveLearn aborde précisément cette montée en compétence : de la conception de workflows robustes à l'intégration d'API, jusqu'à la supervision éthique et technique d'un agent autonome — exactement les briques nécessaires pour tirer parti d'outils comme Claude Code Remote Control en production.

## Quelles limites subsistent avec Remote Control ?

Remote Control n'est pas exempt de contraintes, et l'honnêteté s'impose. La fonctionnalité est en *research preview* — c'est-à-dire une préversion de recherche, non encore stable — uniquement disponible pour les abonnés **Pro** (20 $/mois) et **Max** (100 à 200 $/mois). Les plans Team et Enterprise en sont exclus pour l'instant, ce qui limite son déploiement dans des contextes corporate. Les clés API ne sont pas non plus supportées : seule la connexion via compte claude.ai est acceptée.

Par ailleurs, chaque instance Claude Code ne supporte qu'une seule session Remote Control simultanée. L'utilisateur ne peut pas distribuer le contrôle à plusieurs intervenants en même temps, ce qui ferme la porte aux usages collaboratifs multi-personnes dans l'état actuel. Enfin, le flag `--dangerously-skip-permissions` — utilisé par certains workflows avancés pour éviter les confirmations manuelles — semble ne pas avoir d'effet en mode Remote Control, obligeant à valider chaque action de l'agent depuis l'interface mobile. C'est une friction réelle pour les flux automatisés à fort volume d'actions.

Ces limites sont néanmoins cohérentes avec une logique de *research preview* prudente. Anthropic préfère visiblement restreindre les cas d'usage à risque avant d'ouvrir le robinet, plutôt que de déployer large et colmater les brèches ensuite — une leçon qu'OpenClaw apprend à ses dépens.

---

**Sources**

- [Documentation officielle Claude Code Remote Control](https://code.claude.com/docs/en/remote-control)

- [VentureBeat — Anthropic just released a mobile version of Claude Code called Remote Control](https://venturebeat.com/orchestration/anthropic-just-released-a-mobile-version-of-claude-code-called-remote)

- [Help Net Security — Anthropic's Remote Control feature brings Claude Code to mobile devices](https://www.helpnetsecurity.com/2026/02/25/anthropic-remote-control-claude-code-feature/)

- [Cisco Blogs — Personal AI Agents like OpenClaw Are a Security Nightmare](https://blogs.cisco.com/ai/personal-ai-agents-like-openclaw-are-a-security-nightmare)

- [Conscia — The OpenClaw security crisis](https://conscia.com/blog/the-openclaw-security-crisis/)

- [Kaspersky Blog — New OpenClaw AI agent found unsafe for use](https://www.kaspersky.com/blog/openclaw-vulnerabilities-exposed/55263/)

- [Infosecurity Magazine — Researchers Reveal Six New OpenClaw Vulnerabilities](https://www.infosecurity-magazine.com/news/researchers-six-new-openclaw/)

- [Bitsight — OpenClaw Security: Risks of Exposed AI Agents Explained](https://www.bitsight.com/blog/openclaw-ai-security-risks-exposed-instances)

- [Reco.ai — OpenClaw: The AI Agent Security Crisis Unfolding Right Now](https://www.reco.ai/blog/openclaw-the-ai-agent-security-crisis-unfolding-right-now)

- [Simon Willison — Claude Code Remote Control](https://simonwillison.net/2026/Feb/25/claude-code-remote-control/)